もし、顔も名前も知らない他人があなたの生活をすべて覗いているとしたら、あなたはどうしますか。警察に相談したり引っ越したりと、あらゆる手段を取るでしょう。

プライバシーは、自分の命と同じくらい重要です。好き好んでプライバシーを捨てたがる人はいません。

しかし、インターネット(サイバー空間)のプライバシーはどうでしょう。サイバー空間にも、現実と同じくプライバシーが存在します。現実と同じなのにも関わらず、重視しているユーザーは多くありません。

サイバーセキュリティの専門家たちは、サイバー空間のプライバシーが軽視されている事実に警鐘を鳴らしています。先日、OmiaiやLINE Payなどで顧客の情報が漏れる事件が起こりました。

インターネットが普及した今だからこそ、サイバー空間におけるプライバシーを考える必要があるのではないでしょうか。この記事では、ケビン・ミトニック著『伝説のハッカーが教える超監視社会で身をまもる方法』を基に、ハッカー流のサイバー護身術を解説します。

出典:「伝説のハッカーが教える 超監視社会で身をまもる方法」(Amazon)

サイバーウェーブでは「スキルアップ支援制度」として、社員が自己研鑽のための書籍購入を補助する制度があります。『伝説のハッカーが教える超監視社会で身をまもる方法』はこの制度を利用して手にしました。

ハッカーからルーターを守る方法

ルーターの設定を細かく変更したことはあるでしょうか。ルーターを初期設定のまま使い続けるのはとても危険です。初期設定のWi-Fiルーターは、簡単にハッキングできてしまいます。

ルーターは現代のライフラインであるにも関わらず、上記の事実はあまり知られていません。ルーターをハッカーから守るためには、設定を細かく変更する必要があるのです。

最新のファームウェアをインストールする

ルーターにインストールされている古いファームウェアは、こまめにアップデートしましょう。古いファームウェアには、ハッカーが好む「脆弱性」という名の大穴が存在します。

ハッカーからすると「どうぞ侵入してください!」と言われている状態です。ハッカーは、ご丁寧に「大穴が空いてますよ」とは教えてくれません。

代わりに、サイバー犯罪の被害に遭わせるという形で教えてくれます。実際は、被害にあっても気づかないことがほとんどです。

古いファームウェアは、定期的にアップデートしましょう。最新のファームウェアは、ルーターの設定画面やメーカーの公式サイトからダウンロードできます。

ファームウェアの更新は忘れやすいため、自動更新を設定しておくと便利です。

SSIDとパスワードを変更する

ファームウェアの更新が終わったら、SSIDとパスワードを変更しましょう。SSIDとは、ルーターを識別するための名前です。「elecom-12345」のように、SSIDにはルーターの型番などが含まれています。

初期設定のSSIDとパスワードでは「どうぞ侵入してください!」と言っているようなもの。SSIDとパスワードは、自分や家族にしか分からないものに変更しましょう。

管理画面のパスワードを変更する

SSIDを変更したら、管理画面にログインするためのパスワードを変更しましょう。メーカーが設定しているパスワードを使用している場合は、ハッカーが侵入できる穴が空いている状態です。

インターネット上では、ルーターの初期設定で決められたログイン情報のリストが公開されています。管理画面のパスワードは、自分や家族にしか分からないものに変更しましょう。

暗号化設定を変更する

管理画面のパスワードを変更したら、暗号化の設定を変更しましょう。ルーターには、通信の盗聴を防ぐ「暗号化」という機能があります。Wi-Fiの暗号化に使われる規格は、以下の4つです。

- WEP

- WPA

- WPA2

- WPA3

中でも「WEP」には注意してください。ハッカーの間では、WEPの暗号化を解読する方法が出回っています。Wi-Fiの暗号化は、最新のWPA3を選びましょう。スマホやPCがWPA3に対応していない場合は、WPA2がおすすめです。

WPSを無効にする

暗号化の設定を変更したら、WPSを無効にしましょう。ルーターには、ボタンを押すだけでWi-Fiに接続できるWPSという機能があります。WPSは、無効にできるなら無効にしたほうが安全です。

ボタンを押すだけでWi-Fiに接続できるということは、あなたの家に入れる誰もがWi-Fiに接続できるということ。あなたに恨みがある友人がWi-Fiを悪用することができてしまいます。

あなたのWi-Fiを経由してサイバー犯罪が行われた場合、疑われるのはあなたです。誰も友人が犯人だとは思わないでしょう。セキュリティの観点では、WPSを有効にしておくメリットはありません。

多少の手間はかかるものの、SSIDとパスワードで接続しましょう。

IoTは敵か味方か

近年、家庭用のIoTデバイスが注目を集めています。IoT(Internet of Things)とは、家電などをインターネットに繋ぐことで遠隔操作や監視を可能にする技術です。

スマホからエアコンを操作したり冷蔵庫の中身を確認したりと、便利な生活が得られることでしょう。

しかし、IoTは「モノのインターネット」という名の通り、インターネットに接続します。インターネットに接続するということは、ハッカーに狙われるということ。

コンピューターセキュリティの専門家であるブルース・シュナイアー氏は、IoTについて語ったインタビューで以下のように述べました。

「(IoTは)90年代のコンピューター分野によく似ている。セキュリティーに関心を払っている人は少ないし、最新の情報を伝えている人もいないし、誰も知らない。これは相当に状況で、崩壊につながる。(中略)脆弱性が生まれ、それを悪い連中が利用し、その穴を塞ぐ方法もないという事態になる」

ITコンサル企業「OIESコンサルティング」は、2016年に興味深い調査を行っています。調査の概要は「IoT機器には必要なセキュリティ対策が施されていると思うか」というもの。質問に対し、IoT機器の利用者の48%がYESと回答しました。

しかし、開発者に同じ質問をしたところ、YESと回答したのはわずか10%です。開発者の90%は「IoT機器には必要なセキュリティが施されていない」と認識しています。

サイバーセキュリティの専門家である足立照嘉氏は、著書『サイバー犯罪入門』の中で以下のように述べました。

「作る側が10人に1人しか信用していないものを使う側の2人に1人はなぜか信用している。この歪さが現代のサイバーセキュリティをめぐる象徴的な縮図だ」出典:足立照嘉『サイバー犯罪入門』(幻冬舎新書)192頁

強固なセキュリティが約束されていない以上、IoTは私たちの味方とは言い切れません。現状、IoT機器の利用は避けるに越したことはないでしょう。

もしIoTを使う場合は、普段よりも強力なパスワードを設定してください。

- 個人情報から推測できない

- 12桁以上

- アルファベットや記号が混在している

- 同じものを使い回さない

今日から使える「不可視ツール」

サイバー空間には、私たちの個人情報を狙うハッカーやストーカーが大勢います。細工をすれば、私たちの個人情報は丸見えです。

ハッカーやストーカーから個人情報を守るためには「不可視」を実現するツールが欠かせません。本書では、導入するだけで使えるツールから少し強引な手段まで、さまざまなテクニックが紹介されていました。

中でも、今日から使えるツールを4つ紹介します。さまざまなツールを組み合わせ、サイバー空間における「不可視」を実現しましょう。

- プライバシーメール

- ノーログVPN

- Torブラウザ

- Tails

プライバシーメール(無料)

プライバシーメールとは、内容がE2Eで暗号化されている電子メールサービスです。有名なサービスは、以下の2つが挙げられます。

- Protonmail

- Tutanota

運営であれハッカーであれ、第三者が内容を覗き見することはできません。プライバシーメールは、誰からも内容を覗かれたくないやり取りにおすすめです。

Gmailを提供するGoogleも「Gmailから得たデータをマーケティングには利用しない」と主張しています。しかし、プライバシーコンサルタントのロウェナ・フィールディング氏は、Gmailに対して以下の指摘をしました。

「Gmailは、あなたのオンライン生活全般を覗く窓です。Googleの監視アーキテクチャにより、オンライン上におけるすべての行動がGoogleにフィードバックされています」

Gmailの規約を見ると、ある程度のデータが保存されていることは事実です。そこまで神経質になる必要はないものの「外部に漏れない保証はあるか」と言われると肯定はできません。

ProtonmailとTutanotaは無料で使えるため、とりあえず持っておく価値はあります。「海外のWebサービスに登録するための身代わりメアド」という使い方もおすすめです。

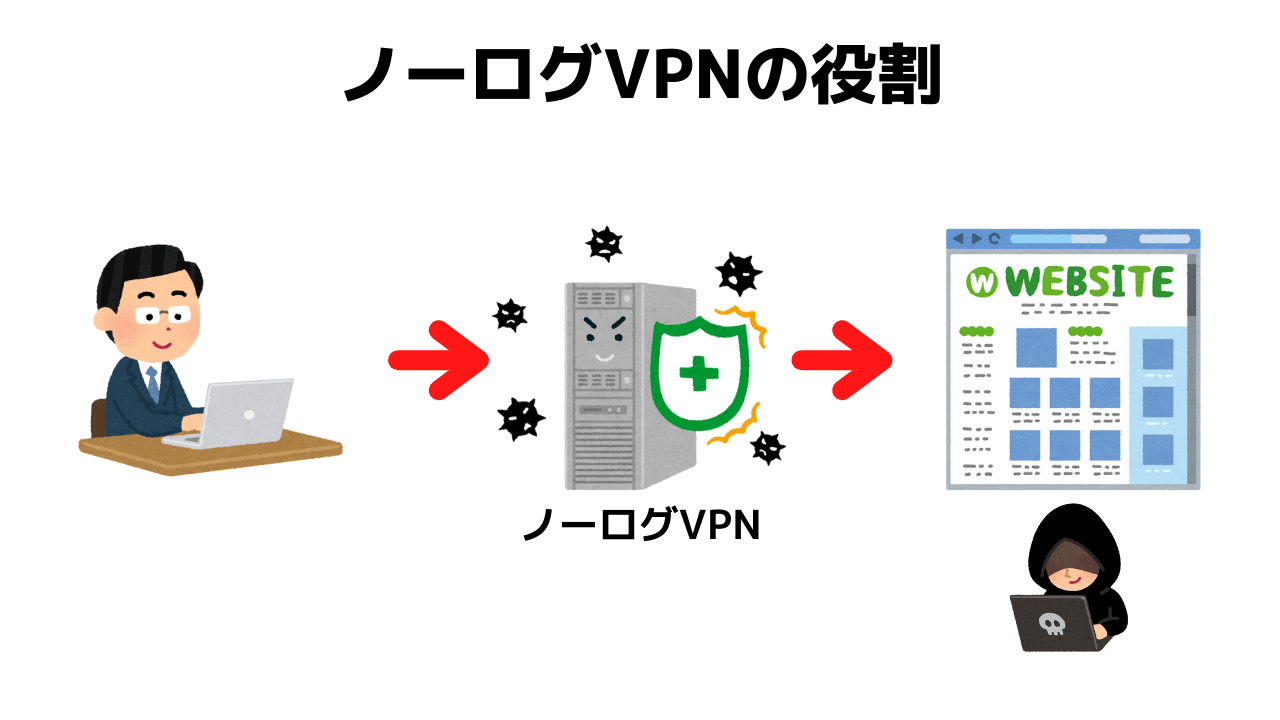

ノーログVPN(有料)

ノーログVPNは、サーバーにログ(通信記録)を残さないことを謳うVPN事業者です。検閲の回避や通信を匿名化を目的としたユーザーが利用しています。無料のノーログVPNはトラブルを起こすことがあるため、有料のサービスを使いましょう。

ノーログVPNのメリットは、アクセス先への身バレを防いでくれること。インターネットには、訪問者の個人情報を悪用するために開設されたWebサイトが少なからず存在します。

ノーログVPNは、ユーザーとWebサイトの間に入って身代わりをしてくれるのです。訪問先のWebサイトがトラブルを起こしても、こちらのIPアドレスが知られることは(ほぼ)ありません。

しかし、中にはユーザーのログを保存しているVPN事業者も存在します。「ノーログを謳うVPN事業者がユーザーのログを保存していた」という事案は多々ありました。

- Free VPNs based in Hong Kong caught logging(PIA BLOG)

- PureVPN Logs Helped FBI Net Alleged Cyberstalker(Torrent Freak)

有料であれ無料であれ、運営側がログを残している可能性は否定できません。ノーログという特性を悪用するユーザーがいる以上、運営側も慎重にならざるを得ないのです。

著者は「ノーログVPNは便利だが、100%信用することはできない」と主張しています。有料であれ無料であれ、ノーログか否かという事案は今後も起こるでしょう。

ノーログVPNを安全に使うためには、後述するTorブラウザとの併用がおすすめです。

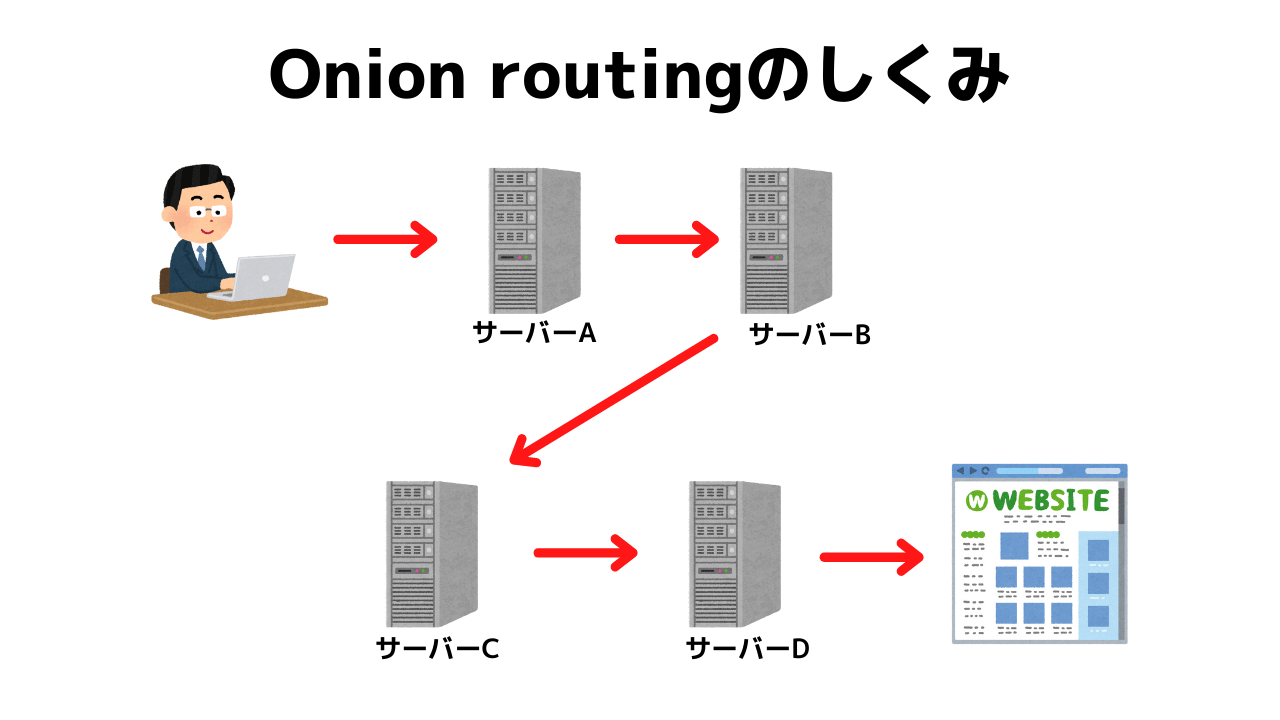

Torブラウザ(無料)

Torブラウザは、米軍が開発した「Onion routing」という通信技術を活用したブラウザです。Onion routingは、世界中のサーバーをいくつも経由して通信経路を匿名化するというもの。

サーバーが玉ねぎの皮のように何層も重なっていることから「オニオンルーティング」と呼ばれます。Torブラウザは、正しい設定で使えば「最強の不可視化ツール」と言っても過言ではありません。

Torブラウザの基本的な使い方は、ノーログVPNと同じです。無料で提供されているため、ノーログVPNよりも安価に利用できます。

Tails(無料)

Tailsは、プライバシーと匿名性の保護に特化したOSです。通信がすべてTor化され、シャットダウンと同時にすべてのデータが消去されます。

Tailsの最大の特徴は、ハードディスクに履歴を残さないこと。USBメモリを経由して起動するTailsは、ハードディスクに履歴が残らない仕様です。

PCに侵入したハッカーがハードディスクの中身を見ることもできません。シャットダウンと同時にデータを全消去するため、ウイルスやバックドアから身を守ることもできます。

Tailsは、ハッカーだけでなく死と隣り合わせのジャーナリストからも信頼されている匿名化ツールです。NSAの内情を暴露したエドワード・スノーデン氏も愛用していました。

しかし、Tailsは、匿名化と引き換えに機能が制限されています。Torのデメリットである通信の遅さも相まって、普段使いには向きません。Tailsは、あくまでもサブPCです。

海外のWebサイトを見るときなど、通信を盗聴されたくない作業に向いています。

サイバー空間におけるプライバシーは幻

サイバー空間における私たちのプライバシーは幻です。便利なWebサービスを使う以上、私たちのプライバシーは運営に収集されます。

プライバシーの管理を約束している運営は多いものの、漏らしてしまう事案は後を絶ちません。OmiaiやLINE Payなど、プライバシー関連の事案は日本でも多々ありました。

便利なWebサービスが増えれば増えるほど、プライバシー関連のトラブルも増えるでしょう。収集した個人情報を漏らす運営が存在する以上、ユーザーも黙ってはいられません。

幸い、収集するデータを極限まで減らす自衛手段はいくらでも用意されています。自分でも神経質だなとは思うものの、ノーガードよりはマシです。

ケビン・ミトニック著「伝説のハッカーが教える超監視社会で身をまもる方法」は、元ブラックハッカーの視点で不可視化について語られていました。翻訳書のため、読み手の好みがはっきり出ます。

紹介されている事例もアメリカの事例ばかりです。日本とは法律が違うため、日本と共通している事例は少ないでしょう。

しかし、サイバー空間における自衛手段は、世界中どこへ行っても変わりません。「不可視化の普遍(不変)の真理を学ぶ」という観点では、日本人が読んでも勉強になる内容でした。

本書は、サイバーセキュリティの知識をある程度持っている中級者に向けて書かれています。サイバーセキュリティの知識をさらに掘り下げたい方におすすめです。

サイバーウェーブでは一緒に働く仲間を募集しています

サイバーウェーブでは一緒に働く仲間を募集しています。当社は創業20年を機に「第2の創業期」として、事業を拡大方針へと舵を切りました。会社が急拡大しており、若いメンバーやインターン生がどんどん入社しています。個人の成長は、勢いのある環境のなかでこそ加速されるものです。成長事業に参画できるチャンスです!

サイバーウェーブはコード1行1行に対してこだわりを持って、プロ意識をもったエンジニアを育てている、技術力に自信のあるシステム開発会社です。社内には、創業23年のノウハウの詰まった研修コンテンツや、安定したシステム開発をするための手順が整っています。実力のあるシステム開発会社だからこそ、経験を積みながら、実践的なシステム開発の技術も学ぶことができます。自信をもって主義主張ができる『飯が食える』エンジニアを目指していただきます。

エンジニアとしてしっかりと飯を食べていけるまでには、道のりは決して短くありません。長期で頑張り、エンジニアになるという強い思いがあれば、実戦的な開発経験と、周りの仲間とコミュニケーションしながら、しっかりと成長することができます。当社のノウハウを余すことなく活かし、技術力を大きく伸ばしていただきます。

ぜひ、エントリーをお待ちしております!

インターン採用

新卒・既卒・第二新卒採用